FlexiHub Team uses cookies to personalize your experience on our website. By continuing to use this site, you agree to our cookie policy. Click here to learn more.

Seit dem Aufkommen des Internets standen Internetnutzer immer vor der einen oder anderen Herausforderung. Eines dieser Probleme ist die Tatsache, dass es für Benutzer schwierig ist, einem im Internet veröffentlichten Code zu vertrauen. Benutzer können nicht darauf verzichten, regelmäßig Software aus dem Internet auf ihre Computer herunterzuladen. Einige Software kann Bedrohungen oder bösartige Programme enthalten, die die Informationen und die Sicherheit der Benutzer gefährden.

Die Entwickler können diese Bedrohung beseitigen, indem sie jede Software digital signieren, bevor sie Internetbenutzern zum Download zur Verfügung gestellt werden. Wenn Software signiert ist, ist es für Benutzer einfacher, ihren Ursprung zu überprüfen und zu überprüfen, ob sie in irgendeiner Weise verändert oder manipuliert wurde.

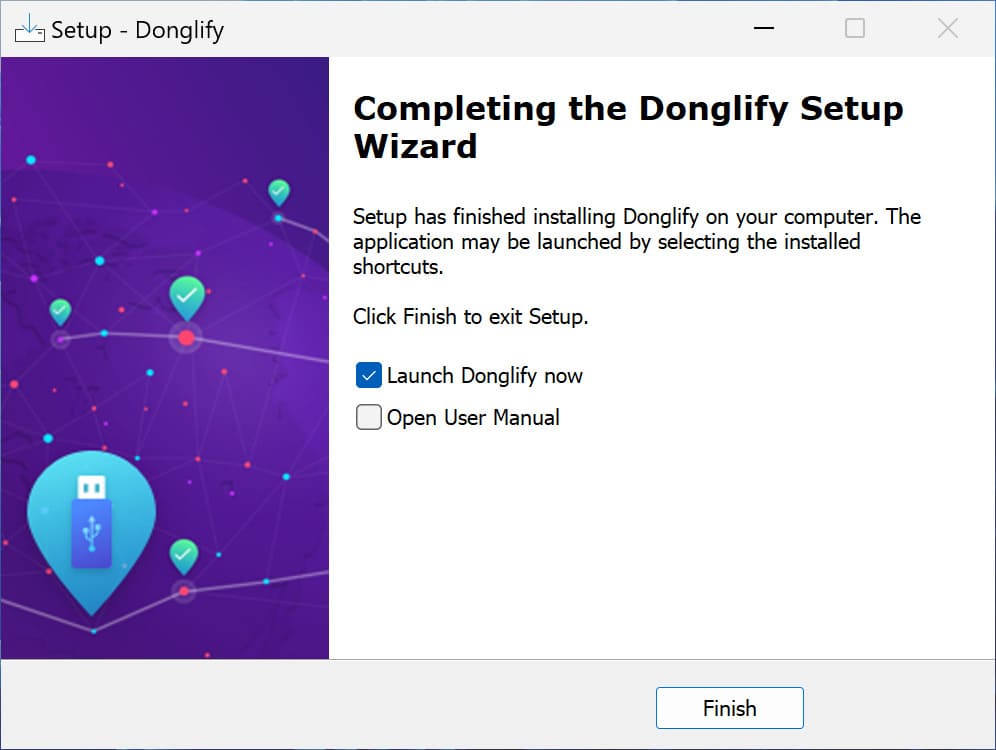

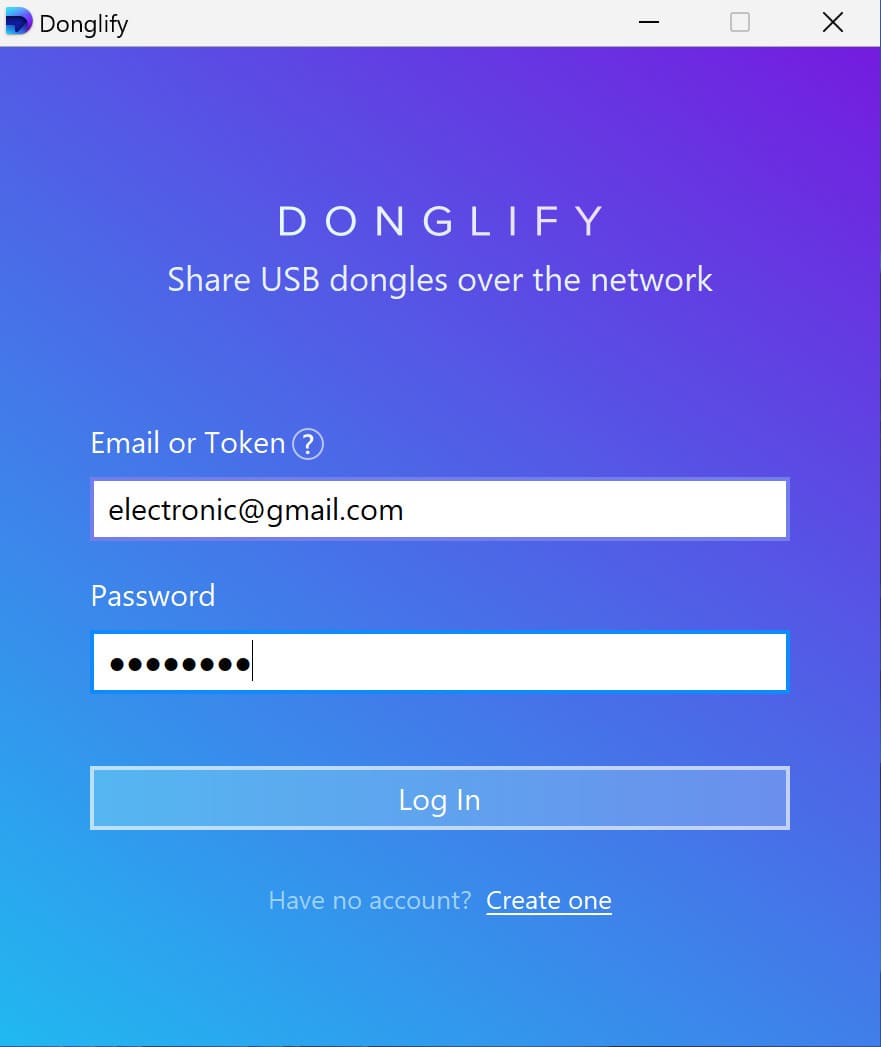

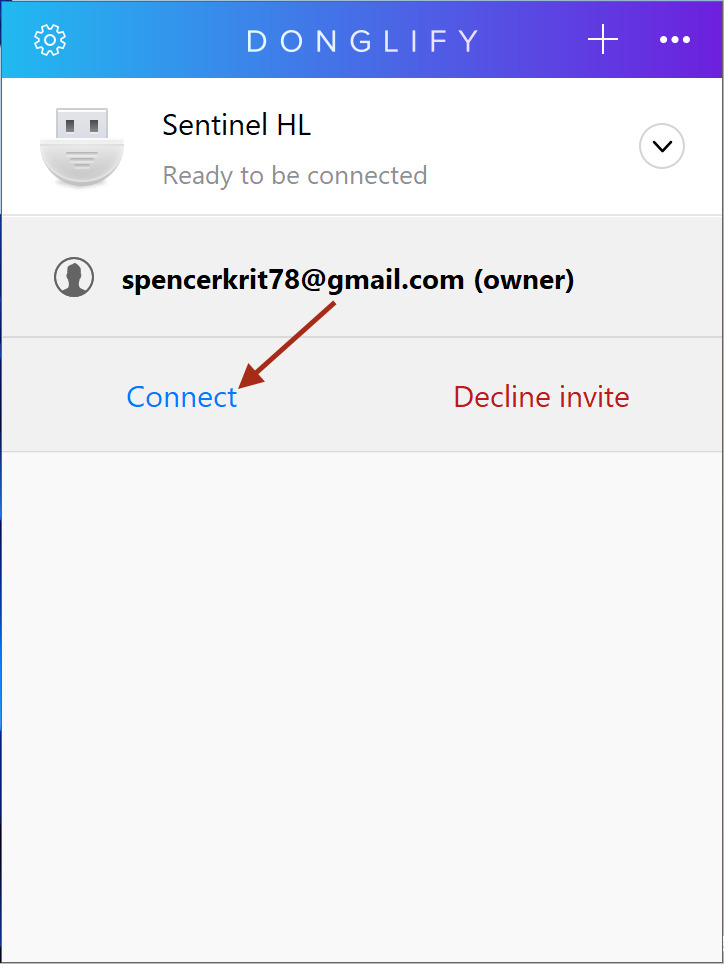

Ja, so einfach ist das! Auf diese Weise müssen Sie keine zusätzlichen Hardwarelösungen kaufen oder fragwürdige Software verwenden, wenn Sie ein digitales Zertifikattoken teilen müssen.

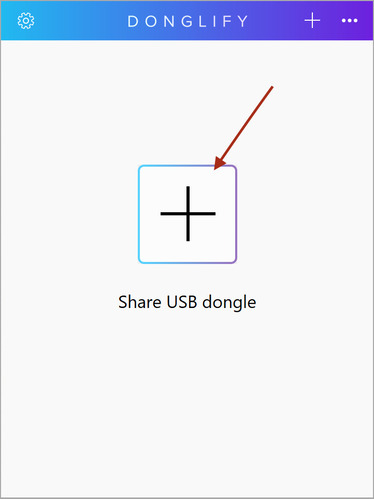

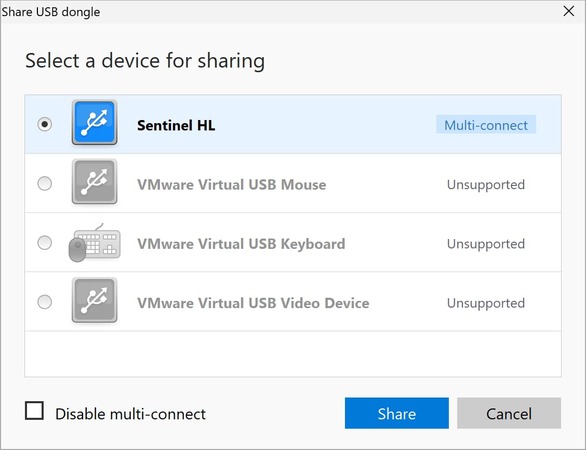

Der beste Weg, um einen USB-Token für Macos/Windows zu teilen, ist mit dem Heil von Donglify. Auf diese Weise kann jeder im Büro den dsc-Dongle nutzen und er bleibt immer an derselben Stelle.

Codesignatur bezieht sich einfach auf das Signieren von Skripten mit einer zertifikatbasierten digitalen Signatur. Ziel ist es, die Identität der Autoren zu überprüfen und sicherzustellen, dass der Code seit der Unterzeichnung durch den Autor gemäß den digitalen Zertifizierungsstandards von Microsoft nicht verändert wurde. Auf diese Weise können andere Software und Benutzer feststellen, ob sie der Software vertrauen können.

Mit einem Microsoft-Codesignaturzertifikat können Sie Code unter Verwendung eines privaten und öffentlichen Schlüssels signieren (eine ähnliche Methode wie bei SSH und SSL). Wenn das Zertifikat angefordert wird, wird ein öffentliches/privates Schlüsselpaar generiert. Dieser private Schlüssel verbleibt auf dem Rechner des Antragstellers und wird nie an den Zertifikatsanbieter gesendet. Wenn der öffentliche Schlüssel vom Anbieter angefordert wird, wird er gesendet und der Anbieter stellt dann ein Zertifikat aus.

Die am weitesten fortgeschrittenen Arten von Codesignaturen werden als "Codesignaturzertifikate mit erweiterter Validierung" bezeichnet. Der Grund, warum sie so hoch bewertet werden, ist, dass sie mit zwei der häufigsten Schlupflöcher umgehen, die von den Entwicklern von Malware ausgenutzt werden, um ihren bösartigen Code zu verbreiten – schlechter privater Schlüsselschutz und schwache Identitätsprüfungsprozesse.

Erstes wird durch die Einführung der Zwei-Faktor-Authentifizierung erreicht – der private Schlüssel wird auf dem Token verschlüsselt und auf einem USB-Dongle gespeichert. Für diejenigen, die nicht über das physische Gerät verfügen, ist es unmöglich, Code mit Ihrem Codesignaturzertifikat zu signieren.

Obwohl der USB-Stick den bestmöglichen Schutz bietet, kann die Verwendung im Unternehmen dennoch nicht sehr komfortabel sein, da der Dongle unter den Mitgliedern weitergegeben wird und dabei verloren gehen kann. Außerdem empfehlen wir Ihnen, USB-Dongles nicht zu kopieren, zu klonen oder zu duplizieren, da dies keine Praxis ist, die auf die rechte Seite der ToS der Hersteller fällt.